Eine verkürzte Version der Informationen hier gibt es auch als PDF-Foliensatz.

Ein Zertifikat läuft ab – na und?

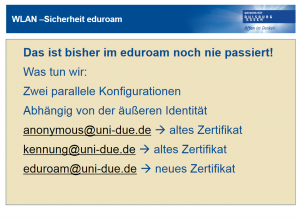

Was bei einem Webserver keine große Sache ist, kann im eduroam so richtig Probleme bereiten. Denn hier läuft nicht irgendein Zertifikat ab, nein ein Root-Zertifikat läuft ab. Das ist bisher im eduroam-Verbund, den es schon fast 15 Jahre gibt, bisher nicht vorgekommen.

Zur Erinnerung: Root -Zertifikate sind sehr viel „haltbarer“, als herkömmliche Server-Zertifikate. Tatsächlich geht der Trend derzeit in Richtung sehr kurzlebiger Zertifikate, wie beispielsweise bei „Let‘s Encrypt„, wo Zertifikate alle drei Monate erneuert werden müssen. Für eduroam, also für den Radius-Server der Uni, handelt es sich um das „Telekom Root CA2„ -Zertifikat, welches nur noch bis zum 9.7.2019 gültig ist. Danach müssen alle eduroam-Klienten, die sich mit unserem Radius-Server verbinden, neu konfiguriert werden. Vorher einfach ein neues Server-Zertifikat ausstellen und ausrollen ist nicht so einfach möglich, weil dieses mit einem neuen Root-Zertifikat unterschrieben werden muss. Typische Radius-Klienten für z.B. Windows oder Android unterstützen aber nur ein einziges Root-Zertifikat für Radius. Daher entsteht folgendes Dilemma: Wenn ein neues Root-Zertifikat gewählt wird, funktionieren sofort alle bisher konfigurierten Klienten nicht mehr. Wenn einfach abgewartet wird, müssen alle Geräte an einem Termin neu konfiguriert werden.

Der Ausweg – so machen wir es

Aber es gibt einen Ausweg. Wir haben gemeinsam mit der eduroam-Community und dem DFN-Verein, der den zentralen Radius-Server für die de-Top-Level-Domain betreibt, eine Konfiguration ausgetüftelt, die einen Parallelbetrieb mit einem einzigen Radius-Server erlaubt. Dazu wird die eduroam-Konfiguration anhand der sogenannten äußeren Identität aufgeteilt. Ein Klient, der als äußere Identität „anonymous@uni-due.de“ oder eine Kennung vorweist, bekommt die bisherige Konfiguration mit dem alten Telekom-Root Zertifikat, welches am 9.7.2019 abläuft (und schon seit 1999 gültig ist), zu sehen. Einem Klienten der in der äußeren Identität „eduroam@uni-due.de“ konfiguriert hat, wird das neue Zertifikat „T-Telesec Global Root Class 2“, gültig bis zum Jahr 2033, vorgezeigt. (Falls ein eduroam-freeradius-Admin mitliest – es handelt sich um die „Straufsche-Zertifikatsweiche“, in den Folien hier ab Seite 10).

Damit läuft sowohl die alte Konfiguration, diese allerdings nur bis zum 31. Mai 2019 (siehe unten), als auch die neue sofort und auch über den Termin hinaus weiter. Diese Lösung hat auch den Charme, dass Klienten, die keine Einstellung einer äußeren Identität ermöglichen, wie z.B. das relativ seltene Windows Phone, welches nicht von weiter unten betriebenen eduroam CAT unterstützt wird, weiter bis zum 31.5. 2019 betrieben werden können. Nach dem 31. Mai ist eine Unterscheidung der Zertifikate nicht mehr erforderlich, d.h. auch solche Geräte müssen dann mit dem neuen Zertifikat manuell konfiguriert werden und können so weiter an der Uni benutzt werden.

Termine – Termine

Das Datum 9. Juli 2019 (Jul 9 23:59:00 2019 GMT) bezieht sich auf das Root-Zertifikat mit dem unser Radius-Server-Zertifikat unterschrieben worden ist. Das eigentliche Radius-Server-Zertifikat ist nur noch bis zum 31.5. 2019 um 14:28 Uhr (GMT) gültig und eine Verlängerung für nur zwei Monate mit dem alten Root-Zertifikat ist nicht mehr möglich. Deshalb wird bei uns an der UDE der 31.5. 2019 der spannende Termin für den Zertifikatsablauf werden. An anderen Hochschulen wird möglicherweise erst am 9.7. umgeschaltet. Für UDE-Nutzer ist aber unser Termin relevant, auch wenn sie unterwegs sind.

Warum die äußere Identität wichtig ist

Zur Erinnerung, die äußeren (auch anonym genannten) Identitäten sollen im eduroam verhindern, dass Radius-Administratoren an anderen Universitäten mitbekommen, mit welcher Kennung sich ein „roamender“ Nutzer anmeldet. Auch dortige oder lokale Netzwerkadministratoren bekommen die innere Identität nicht zu sehen und können so keine Verknüpfung von MAC-Adressen (also Geräten) zu Personen vornehmen, immer vorausgesetzt die äußere Identität ist korrekt und anonym konfiguriert. Das ist also ein Datenschutz-Feature, auf das keinesfalls bei der Konfiguration verzichtet werden sollte.

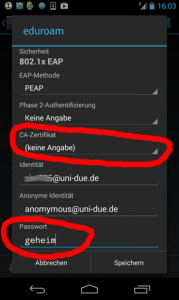

Leider sind viele Klienten so konfiguriert, dass datenschutzunfreundlich in der äußeren Identität auch die Kennung steht. Diese Einstellungen entstehen so: Apple (bei IOS) und Microsoft (bei Windows Phone und Windows 10) wollen es den Nutzern möglichst einfach machen und verlangen in Enterprise WPA2 WLANs wie eduroam nur nach einer ID und einem Kennwort und würfeln die restlichen Einstellungen ohne Zutun des Nutzers aus.

Schlampige Klienten

Diese „schlampig“ eingestellten Klienten untergraben dann den Datenschutz und verschleiern vor den Nutzern die wichtigen Detaileinstellungen.

Wenn beispielsweise der sogenannte „realm“, d.h. die Endung „@uni-due.de“ hinter der Kennung weggelassen wird, kann Ihre eduroam-Konfiguration an anderen Hochschulen gar nicht funktionieren, da die dortige IT nicht herausfinden kann zu welcher Heimatorganisation Sie gehören. Der „realm“ lautet bei allen Mitgliedern der Hochschule, auch bei den Studierenden, immer „@uni-due.de“. Es handelt sich also nicht um eine Mailadresse, d.h. „stud“ hat dort gar nichts zu suchen.

Auch der oben beschriebene Weg mit der äußeren Identität „eduroam@uni-due.de“ ist mit so einem „schlampigen“ Klienten nicht zu realisieren. Aber es gibt Abhilfe: Der eduroam.org-Dachorganisation, dem DFN-Verein und auch uns ist das Problem der Komplexität der Konfiguration bewusst. Daher wurde ein webbasiertes Konfigurationstool geschaffen, welches den Nutzerinnen komfortabel passende Konfigurationsprofile für alle eduroam.org Partnerorganisationen zur Verfügung stellt. Das eduroam CAT ist unter der Adresse https://cat.eduroam.org zu erreichen. Der Vorläufer „cat.eduroam.de“ wird nicht mehr gepflegt und soll nicht mehr verwendet werden.

Die Webanwendung erkennt Ihr Betriebssystem und, falls Sie im Browser ihre Standortinformationen freigeben und sich an einem der Campi der UDE befinden, das passende Profil für die UDE automatisch. Falls die Betriebssystemerkennung oder die Erkennung der Heimatorganisation fehlschlägt, kann auch manuell ausgewählt werden. Wichtig ist, dass immer die Heimatorganisation gewählt wird, auch wenn man unterwegs an einer anderen Universität zu Gast ist.

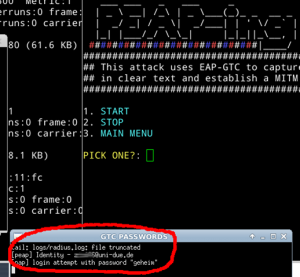

Geräte die die Zertifikate gar nicht überprüfen – warum Zertifikate wichtig sind

Leider erlauben die Radius-Klienten vieler Betriebssysteme auch den Verzicht auf die Konfiguration von Zertifikaten für die sichere Kommunikation mit dem Radius-Server. Wir haben auf Server-Seite leider keine Möglichkeit die Zertifikatsüberprüfung zu erzwingen. Ohne Zertifikat können Sie niemals sicher sein, mit dem richtigen Radius-Server der UDE verbunden zu sein. Ein Angreifer in Ihrer Nähe kann einfach einen WLAN-Accesspoint betreiben, der die SSID (den WLAN-Namen) „eduroam“ ausstrahlt und durch einen eigenen manipulierten Radius-Server versuchen zu erzwingen, dass ein Klartextpasswort übertragen wird. Einen solchen Angriff hat es schon gegeben. Er wurde unter dem Namen PEAPing Tom auf der Black Hat Konferenz vorgestellt. Ein ähnlicher Angriff ist hier beschrieben.

Sie gefährden mit dem Verzicht auf Zertifikate im Radius Protokoll die IT-Sicherheit und die Integrität ihrer Uni-Kennung. Auch ein Identitätsdiebstahl, also Handlungen Dritter in ihrem Namen, z.B. bei Prüfungsanmeldungen im oder im SAP, wären in so einem Szenario denkbar.

Zusammenfassung

Wenn Ihr Gerät vom CAT-Tool unterstützt wird, das ist für Windows Vista, 7, 8, 10, MacOS ab 10.7, Android ab 4.3, IOS ab IOS5 und Chrome OS der Fall, sollten Sie umgehend mit dem CAT-Tool die neue Konfiguration installieren. Sie können die Thematik dann vergessen und haben auf keinen Fall ein Problem nach dem 31.5. 2019. Außerdem ist Ihr Gerät dann datenschutzfreundlich und sicher konfiguriert.

Alle bisherigen Konfigurationen und auch das alte CAT funktionieren bis zum 31.5. 2019 wie gewohnt.

Wenn Sie ein Gerät haben, dass nicht von CAT unterstützt wird (z.B. ein Windows Phone), bzw. keine Konfiguration einer äußeren Identität zulässt, müssen Sie nach dem 31.5. 2019 eine Konfigurationsänderung vornehmen, bei der Sie ein Root-Zertifikat einstellen bzw. installieren müssen. Nach dem 31.5. 2019 wird dann jeder äußeren Identität das neue Root-Zertifikat präsentiert. Anleitungen dazu finden Sie auf den Support-Seiten des ZIM unter:

https://www.uni-due.de/zim/services/wlan/eduroam-konfiguration.shtml

So soll nun konfiguriert werden:

- EAP-Methode: PEAP oder TTLS

- Innere Authentifizierung: MSCHAPv2

- Zertifikat: „T-Telesec Global Root Class 2“ wählen, wenn installiert oder nachinstallieren unter https://www.pki.dfn.de/fileadmin/PKI/zertifikate/T-TeleSec_GlobalRoot_Class_2.crt

- innere Identität: <Unikennung>@uni-due.de (immer „@uni-due.de“ niemals „stud“ oder eine Mailadresse)

- äußere Identität: eduroam@uni-due.de

- Radius-Server: radius1.uni-duisburg-essen.de (hier Langform)

- Passwort: <Unipasswort> ODER WLAN-Passwort, falls in der Benutzerverwaltung gesetzt