Welchen Diensten und Anbietern kann man noch trauen? Das fragen sich verunsicherte Nutzer von Datendiensten zurecht im Angesicht der immer neuen Enthüllungen in der NSA-Affäre bzw. im PRISM-Datenschutzskandal.

Während Experten schon lange vermutet haben, dass Dinge, die technisch möglich sind, von Geheimdiensten auch getan werden (Echelon, mögliche Verbindungen von Facebook zu Geheimdiensten, the guardian 2008), sind viele begeisterte Nutzer von Web2.0-Diensten nun in Sorge um ihre Privatsphäre. Das Ausmaß des PRISM-Skandals ist erschreckend, da offensichtlich viele Anbieter von Diensten und Betriebssytemen betroffen sind.

Update: Welche gesellschaftliche Auswirkungen die PRISM-Überwachung haben kann, wird in diesem Youtube-Video eindrücklich und unterhaltsam visualisiert.

Es gibt aber für alle Dienste Alternativen. Etwas Informationsbeschaffung und ein wenig Verzicht auf Bequemlichkeit hilft die Privatsphäre zu stärken und den Datenschutz zu gewährleisten. Unter prism-break.org werden derzeit datenschutzkonforme Alternativen zu vielen Diensten gesammelt und vorgeschlagen.

Was kann der Einzelne nun für seine Privatsphäre tun?

- Benutzen Sie nicht mehr Google als Standardsuchmaschine.

Verwenden Sie einfach DuckDuckGo. Diese Maschine erlaubt eine anonyme Suche und legt kein Nutzerprofil an. Sie üben mit einer solchen Entscheidung Druck auf Google aus, mit den Daten der Nutzer datenschutzkonform umzugehen. Firmen wie Google leben von dem Vertrauen Ihrer Nutzer und werden durch die Abwanderung der Kunden gezwungen, sich dem PRISM-Programm entgegenzustellen. - Vorsicht bei Cloud-Diensten.

Wenn Sie überhaupt Cloud-Speicherdienste benutzen, verschlüsseln Sie Ihre Daten in einem Truecrypt-Container. Verwenden Sie Alternativen, wie z.B. OwnCloud. In einem durch die Uni Münster initierten Projekt, an dem auch das ZIM teilnimmt, wird übrigens derzeit ein Dropbox-ähnlicher Cloud-Speicher, basierend auf OwnCloud, realisiert. Dieser Dienst wird zukünftig allen Hochschulangehörigen zur Verfügung stehen. - Verschlüsseln Sie Ihre Daten.

- Nehmen Sie Einfluss!

Wenn Ihnen Ihre Privatsphäre wichtig ist, engagieren Sie sich und machen Sie Ihren Standpunkt bei Ihren Abgeordneten in den Parlamenten deutlich! Update: Schützen Sie Edward Snowden indem Sie die Affäre weiter verfolgen. - Verschlüsseln Sie Ihre Kommunikation.

Chat: Benutzen Sie nicht WhatsApp/Facebook Chat/Google Talk sondern Off-the-Record Messaging.

Mail: Signieren Sie Ihre Mail. Wenn erforderlich verschlüsseln Sie Ihre Mail. - Vorsicht in sozialen Netzwerken.

Hinterlassen Sie dort keine Daten, die potentielle Arbeitgeber interessieren könnten. Alles war Sie beispielsweise bei Facebook hinterlassen, wird niemals wirklich gelöscht (auch Chat wird aufgezeichnet). - Meiden Sie Facebook.

Dieser Anbieter geht nicht datenschutzkonform mit Ihrer Privatsphäre um. Verwenden Sie diese Alternativen. Schreiben Sie in den sozialen Netzwerken nichts, was Sie nicht auch öffentlich sagen würden. - Verwenden Sie Open Source Betriebssysteme (Linux FreeBSD).

Quelloffene Software kann von Experten auf verborgene Hintertüren oder (viel häufiger) Programmierfehler hin untersucht werden. Bei kommerzieller Closed Source Software müssen Sie auf Gedeih und Verderb dem Anbieter vertrauen, dass Sicherheitslöcher wirklich geschlossen werden und dass keine Zugänge für Geheimdienste eingebaut sind.

Der Umstieg ist häufig viel einfacher als Sie denken. Wenn Sie Ihren Rechner überwiegend für Office-Anwendungen, E-Mail-Kommunikation und für das Web benutzen, müssen Sie sich nicht umgewöhnen. Wenn Sie mit kommerziell interessanten Forschungsdaten arbeiten, sollten Sie sich fragen ob Sie Betriebssystemen von Microsoft oder Apple diese Daten noch anvertrauen können. - Geben Sie niemals Ihre Passwörter weiter!

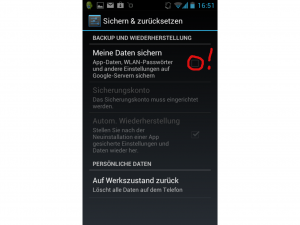

Das ZIM/die Hochschule bittet Sie niemals per Mail um eine Passworteingabe. Verwenden Sie niemals gleiche Passwörter für verschiedene Dienste. Lassen Sie niemals Dienste wie z.B. Linkedin (Facebook, Google … etc.) per E-Mail-Passwort-Login in Ihr E-Mail Konto schauen. Sie geben damit Ihren Account aus der Hand und geben die E-Mailadressen Ihrer Kontakte an den Anbieter weiter. Wenn Sie eduroam auf einem Android-Gerät nutzen und Ihr WLAN-Profil bei Google speichern, geben Sie Ihr Uni-Passwort bei Google ab.

UPDATE 19.7.: Der letzte Satz gewinnt traurige Aktualität, da Google wohl die WLAN-Passwörter bei der Datensichrung unverschlüsselt überträgt und auch unverschlüsselt auf seinen Servern ablegt.

Was tut das ZIM?

In der Diskussion um Verlagerung von Diensten in die Cloud werden vom ZIM immer datenschutzkonforme Private Cloud Lösungen als Alternative vorgeschlagen. Daten von Hochschulangehörigen dürfen nicht auf Servern außerhalb Europas gehostet werden, da sonst kein europäisches Datenschutzrecht zur Anwendung kommt.

Einen Dienst, den wir alle benutzen und den es schon viel länger gibt als das Web, ist E-Mail. Auch bei Konfiguration von POP3 und SMTP über SSL bzw. TLS-Verschüsselung, kann nicht von einer sicheren Ende-zu-Ende-Verschlüsselung ausgegangen werden. Auf den Mailbox-Servern Ihres Providers, auch im ZIM, sind ihre Mails immer unverschlüsselt gespeichert. Wenn Sie ein Postfach auf Servern des ZIM verwenden, können Sie aber sicher sein, dass nach den Regeln deutscher Datenschutzgesetzgebung vorgegangen wird. In Deutschland ansässige Provider, wie GMX und Web.de, sind sicherlich viel vertrauenswürdiger, als beispielsweise Google Gmail. Das aktuell propagierte DE-Mail als verbindliche Kommunikation zwischen Ämtern und Bürgern realisiert aber keine sichere Ende-zu-Ende-Verschlüsselung, was Experten seit langer Zeit kritisieren.

Das ZIM stellt für fast alle angebotenen Dienste auch Konfigurationsanleitungen für Open Source Alternativen zur Verfügung. Wir beraten Sie gerne!